Имя как оружие: первый признак утечки

Когда звонит неизвестный и сразу обращается к вам по имени, многие ошибочно принимают это за вежливость. На самом деле — это холодный расчёт. Настоящий банк первым делом представляется сам и просит подтвердить, что говорит именно с вами. Мошенник действует зеркально: бьёт именем сразу, чтобы сбить защиту. Мозг слышит родное имя — уровень тревоги падает. «Раз знают меня, значит, всё в порядке». Тактика работает за счёт психологии.

Современные теневые базы — это не просто списки номеров. Это досье: регион, примерный доход, иногда даже место работы или семейное положение. Такие файлы кочуют из рук в руки постоянно. Стоимость — около 50 тысяч рублей за 100 тысяч строк. Для мошеннического колл-центра, где операторы делают по 800 звонков в день, это копейки.

Запомните: если чужой голос знает, как вас зовут — финал разговора уже не важен. Трубку можно вешать.

Шторм звонков: почему тишина сменяется натиском

У потока нежелательных вызовов есть своя, довольно циничная логика. Как только свежая база попадает на серый рынок, её выкупают сразу несколько «клиентов» — небольшие мошеннические центры из разных регионов. Все они начинают обзвон одновременно, чтобы успеть, пока данные «горячие». Именно поэтому вы вдруг за два-три дня ловите три-четыре звонка с совершенно разных номеров: из Краснодара, Перми, Новосибирска. Вам предлагают то страховку, то инвестиции, то «налоговый вычет».

А потом — тишина. База отработана. Все переключились на следующий список. Особенно ярко этот эффект виден, если волна стартует после конкретного события. Заполнили анкету на скидочную карту. Зарегистрировались в новом сервисе доставки. Оставили номер на сайте микрозаймов. Примерно через 2–3 недели — лавина звонков. Это не паранойя. Это обычная причинно-следственная связь.

СМС с дьявольской точностью

Примитивный спам вроде «Вы выиграли айфон — перейдите по ссылке» уже не пугает. Его удаляют не глядя. Опасный спам выглядит иначе. «Уважаемый клиент Сбера, по вашей карте 1234 списание 4200 рублей. Подтвердите или отмените». И вы действительно клиент этого банка. И вы действительно недавно платили примерно такую сумму. Это сегментация баз данных: мошенники знают ваш банк, оператора связи, город проживания.

Реальная история из Екатеринбурга: женщина ждала заказ с Wildberries. Приходит СМС с верным трек-номером — якобы от «Почты России», с просьбой доплатить 89 рублей за оформление. Она перешла по ссылке, ввела данные карты. Итог — минус 340 тысяч рублей. Трек-номер преступники получили из взломанной базы маркетплейса. 90 рублей — и всё доверие продано. Это не случайность. Это отлаженная технология.

Когда «служба безопасности» называет последние цифры карты

Это момент, когда у людей буквально холодеют руки. Звонок. Голос представляется службой безопасности банка и тут же выдаёт: «По вашей карте, оканчивающейся на 7742, попытка перевода». Вы смотрите на пластик в кошельке. 7742. В яблочко. Как такое возможно?

Данные карты уже утекли. Через сторонний сервис, через фишинговый сайт-копию, через старую утечку в интернет-магазине. Специалисты по ИБ называют это «атакой с разведкой». Перед звонком они собирают всё, что есть в открытом доступе и в купленных базах. А затем выстраивают диалог так, чтобы каждая деталь била в доверие. Выжгите себе в памяти железное правило: настоящий банк никогда, ни при каких обстоятельствах не попросит назвать код из СМС. Никогда. Именно потому, что это единственное, что нужно мошенникам.

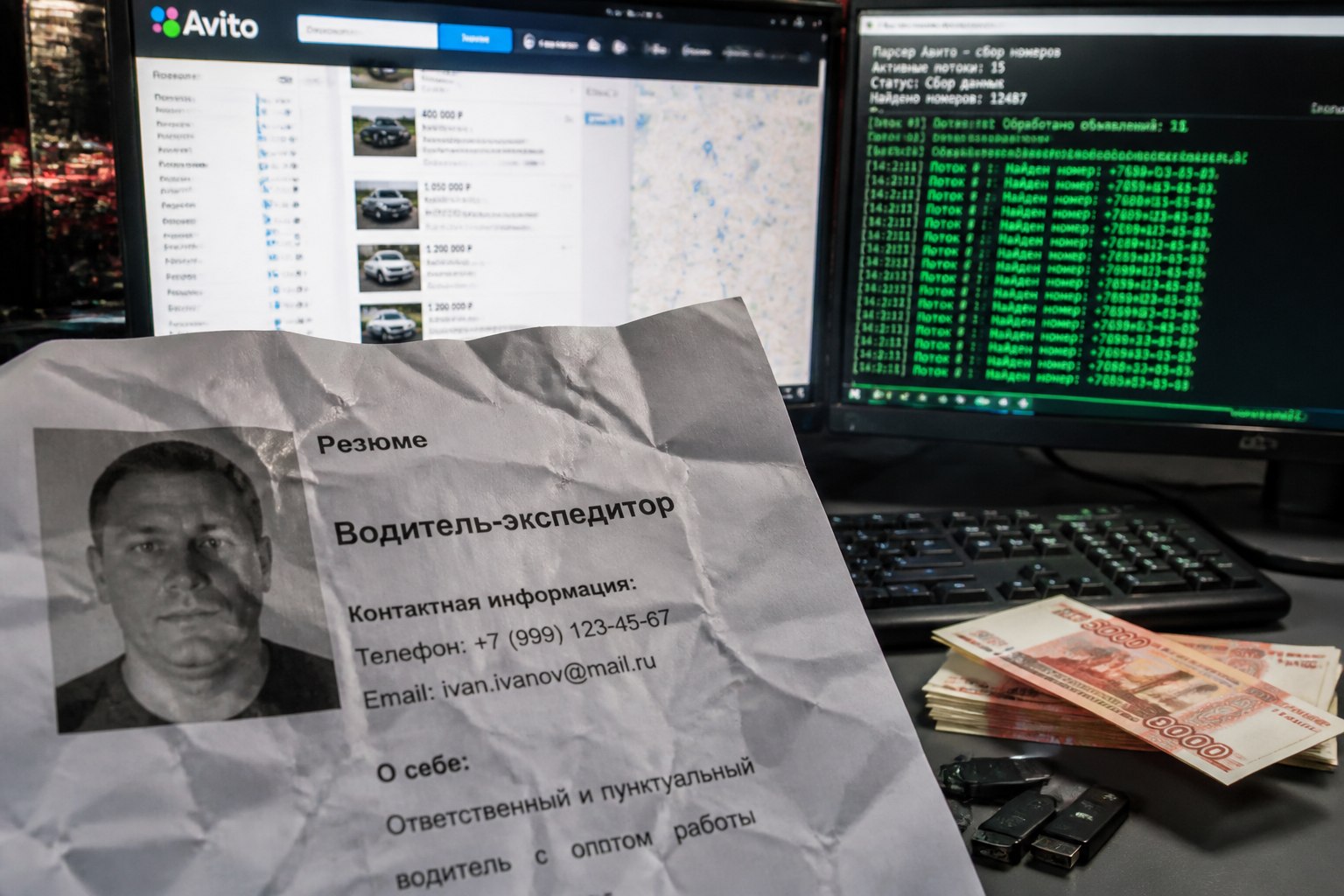

Парсинг объявлений: свежий номер — свежий спам

Разместили на Avito диван. Написали в городском чате. Оставили отзыв с номером на сайте ремонта. Загрузили резюме на hh.ru. Через 5–7 дней — шквал звонков. Это парсинг. Автоматические боты круглосуточно сканируют открытые площадки, выуживая номера в базы. Сайты объявлений здесь особенно уязвимы: номер там часто виден всем, плюс есть контекст — что продаёте, где живёте, что ищете.

Классический сценарий: мужчина выложил резюме с опытом и специализацией. Через несколько дней ему начали звонить «работодатели» с предложениями один в один подходящими. И лишь в конце разговора выяснялось, что нужно «оплатить обучение» или «оформить страховку». Люди велись именно потому, что предложение выглядело слишком точным.

Что делать прямо сейчас: без лишних слов

Вот простой набор действий, который реально работает.

- Установите определитель номера. Не панацея, но отсекает большинство типовых схем.

- Подключите антиспам у оператора. МТС, Билайн, МегаФон, Т2 — такая услуга есть почти у всех, часто бесплатно.

- Скройте номер в мессенджерах. Telegram: Настройки → Конфиденциальность → Номер телефона → «Никто». В WhatsApp* — аналогично.

- В рабочее время не берите трубку с незнакомых номеров. Если звонок важный — вам перезвонят или напишут. Если сразу давят — кладите трубку без разговоров.

И главный маячок: любая спешка в диалоге — это красная тряпка. «Срочно!», «Прямо сейчас!», «Через 10 минут счёт заблокируют!». Ни один настоящий банк или госорган так не работает. Так работает только мошенничество.

Ваш номер почти наверняка уже есть в какой-то базе. Но жертвой становится не тот, чьи данные утекли. А тот, кто вовремя не распознал звонок.

* - принадлежит корпорации Meta, признана в России экстремистской и запрещена